Zusammenfassung:

- Bund verdoppelt Ausgaben für Cloud von 2021 bis 2024 auf 286 Mio €

- Der Open Source Anteil der Clouds ist mit 2 Prozent extrem niedrig, bei Cloud-Entwicklungskosten beträgt er 5,8 Prozent, beim Cloud-Betrieb nur 0,1 Prozent. Sicherheitsbehörden überraschen als Open Source Vorreiter.

- Die Netze des Bundes sind nicht Cloud-fähig, ihr Ersatz erfolgt unzureichend koordiniert

- Sicherheitsrisiko: 32 Cloud-Dienste von Hyperscalern genutzt – nur ein einziger mit Ende zu Ende Verschlüsselung

- Cloud Service Portal der Deutschen Verwaltungscloud: 40 Dienstleistungen von 11 Cloud Anbietern verfügbar – das ITZ Bund ist wegen rechtlicher Hürden nicht beteiligt

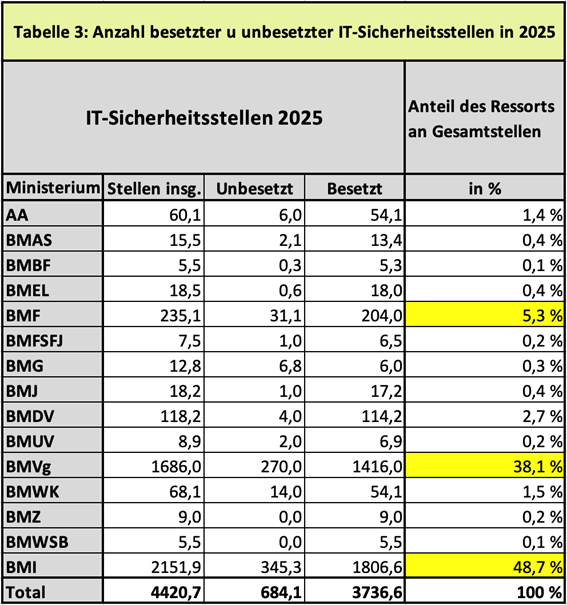

- Das notwendige Lagebild „Digitale Souveränität“ erfordert bessere Datenlage

- Bundesregierung korrigiert eigene Position: Nur veröffentlichter Code ist Open Source

Pressemitteilung

In einem Koaltions-Verhandlungspapier der AG Digital kommt das Thema Digitale Souveränität auch im Zusammenhang mit der Nutzung von Clouds für die Verwaltung vor, ohne dass Kriterien für die erwähnten „souveränen Standards“ beschrieben werden. Wie groß die Herausforderung beim Gang der Bundesverwaltung in die Cloud gerade mit Blick auf die Digitale Souveränität ist, deckt eine aktuelle Kleine Anfrage der LINKEN im Bundestag auf. Dazu erklärt die Digitalexpertin der LINKEN, Anke Domscheit-Berg:

„In wenigen Jahren haben sich die Ausgaben des Bundes für Clouds auf 286 Mio € in 2024 verdoppelt. Neben dem ITZ Bund und dem Auswärtigen Amt fällt vor allem das BMI mit hohen Ausgaben für Cloud Dienste auf, die durch das BKA und die sogenannte „Hackerbehörde“ ZITIS genutzt werden. Für 2024 und 2025 stehen allein für ZITIS 28 Mio € Haushaltsmittel zur Verfügung. Ausgaben für Nachrichtendienste fehlen aus Geheimschutzgründen, für das Militär gibt es ohne Begründung keine Angaben. Insgesamt sind die Daten unvollständig und damit ungenügend für das dringend notwendige Lagebild Digitale Souveränität. Die neue Koalition kündigt eine wirkungsorientierte Politik an und will eine bessere Datenverfügbarkeit – damit kann sie im Bund selbst anfangen, weil mit mangelnder Datenqualität und Intransparenz keine wirkungsorientierte Politik möglich sein wird.

Auch ohne Lagebild ist offensichtlich: das digitale Souveränitätsdefizit des Bundes ist enorm, auch im Bereich Cloud. Auf Open Source entfallen nur zwei Prozent der Cloud-Ausgaben, davon der Löwenanteil im Bereich Cloud Anwendungsentwicklung. Bei den Betriebsausgaben für Cloud beträgt der Anteil proprietärer Software sogar 99,9 Prozent. Bei der Entwicklung von Open Source für die Cloud sind die Sicherheitsbehörden ZITIS und BKA Vorreiter und belegen damit, dass Open Source Software zu mehr Sicherheit beitragen kann und der Ansatz „Security by Obscurity“ Unfug ist. Beim Cloud Stack ist ZITIS leider die einzige Behörde, die Open Source entwickeln ließ, bei Cloud Anwendungen entfallen auf ZITIS und BKA über 80 Prozent der Ausgaben für OSS-Entwicklungen. Laut ihrer Antwort hofft die amtierende Bundesregierung, dass eine „soll“ Vorschrift im eGovernment Gesetz zu mehr Open Source Beschaffung führen wird. Dieser Glaube ist naiv. Wer Wirkungsorientierung möchte, braucht klare und messbare Ziele, wie ein 50% Open Source Anteil bis 2029, den die SPD in Koalitionsverhandlungen fordert.

Erschreckend ist der Umstand, dass die hoffnungslos veralteten und unsicheren Netze des Bundes für die Deutsche Verwaltungscloud nicht nutzbar sind, aber auch bei der Architekturplanung für den Ersatz durch das neue Netz, den „Informationsverbund der Verwaltung“, die Kompatibilität mit dem geplanten Peering-Netzwerk der Deutschen Verwaltungscloud nicht mitgeplant wurde und jetzt erst überprüft wird. Wie ein so schwerwiegender, strategischer Fehler passieren konnte, diese beiden wichtigen Architekturvorhaben nicht zusammen zu denken, den Ersatz der Netze des Bundes und den Gang des Bundes in die Cloud, ist mir ein absolutes Rätsel. Außerdem fehlen aktuelle Leitlinien für Entscheidungen zur Nutzung von Cloud-Diensten, die es braucht für die Einhaltung hoher Sicherheitsstandards und zur Vermeidung teurer und riskanter Fehlentscheidungen. Solche Governancedefizite gefährden die Digitalisierung des Bundes.

Immerhin ist inzwischen das Cloud Service Portal der Deutschen Verwaltungscloud verfügbar und hat 40 Dienstleistungen von 11 Dienstleistern im Angebot. Eine sinnvolle Priorisierung der verfügbaren Dienstleistungen fehlt offenbar, drei dieser 40 Dienstleistungen haben irgendwie mit Hunden zu tun. Kritische Dienstleistungen befinden sich dagegen noch in Prüfung, mit unklarem Zeithorizont und unklarem Ausgang. Dazu gehören u.a. die OZG Cloud, der Bundesmessenger und der Open Source Arbeitsplatz OpenDesk, der bisher wenigstens schon über private und wirklich souveräne Anbieter (STACKIT GmbH und IONOS SE) in der Cloud verfügbar ist. Gänzlich fehlen aber Angebote des ITZ-Bund, das aus rechtlichen Gründen seine Dienstleistungen nicht einmal in der Deutschen Verwaltungscloud anbieten kann, diese Hürde muss die neue Bundesregierung schnellstmöglich beseitigen!

Noch nutzt der Bund überwiegend tatsächlich souveräne Clouds, aber ein für Hyperscaler offener Multi-Cloud Ansatz und das Festhalten an der auf Microsoft Azure basierenden DELOS-Cloud, lassen eine Verschiebung befürchten. Mindestens 32 Cloud Dienste der Hyperscaler Google, Amazon, Microsoft und Oracle werden jetzt schon vom Bund genutzt, aber nur bei einem einzigen (AWS-Software VAULT Storage) genutzt von der Bundespolizei, stellt eine Ende zu Ende Verschlüsselung sicher, dass eine Entschlüsselung von Meta- und Nutzerdaten ausschließlich auf den Endgeräten der Nutzenden möglich ist. Bei jeglichen sensiblen Daten darf der Bund derartige Dienste nicht nutzen, da man sich jetzt noch weniger auf die Vertrauenswürdigkeit von US-Hyperscalern verlassen kann, seit Präsident Trump Europa mit diversen Drohungen unter Druck setzt. Wenn wir nicht erpressbar sein wollen, muss die neue Bundesregierung die Digitale Souveränität mit höchster Priorität behandeln, ein Kanzler Merz muss sie zur Chefsache machen. So kann er mehr zur Sicherheit unseres Landes beitragen, als mit fragwürdigen Sicherheitspaketen.“

Anhang:

- Antwort der Bundesregierung mit Anhängen

- Detaillierte Analyse der Antwort der Bundesregierung mit Querverweisen

- Tabellen aus der Antwort der Bundesregierung ergänzt um eigene Auswertungen

Kontakt:

Anke Domscheit-Berg: Anke+presse@domscheit-berg.de