Datum: 29.11.2022 und 02.12.2022

Schriftliche Frage 1:

Mit wie viel Personal (bitte Angabe in Personenmonaten) wird derzeit jeweils in den Ressorts BMI, BMDV, BMF, BMWK und Kanzleramt im interministeriellen Laborformat digitale Identitäten mit Angabe des jeweiligen Themenschwerpunkts gearbeitet, und welche Erhöhung der Personenmonate ist jeweils gegebenenfalls geplant?

Antwort des Parlamentarischen Staatssekretärs Johann Saathoff (BMI):

Derzeit wird mit folgendem Personaleinsatz im interministeriellen Laborformat GovLabDE Digitale Identitäten gearbeitet (Angaben erfolgen in Vollzeitäquivalenten – VZÄ). Bundesministerium des Innern und für Heimat (BMI): Die Beteiligung des BMI am Laborformat Digitale Identitäten umfasst fünf Personen in einem Umfang von 4,5 VZÄ. Es besteht folgende thematische Aufteilung: Projekt-leitung (1 VZÄ); Smart-eID (1 VZÄ); Projektmanagement-Office und Berichtswesen (1 VZÄ), Large-Scale-Pilots (1 VZÄ); Berechtigungszertifikate (0,5 VZÄ). Bundeskanzleramt (BK): 0,25 VZÄ zur allgemeinen Projektbegleitung.

Bundesministerium für Wirtschaft und Klimaschutz (BMWK): Die Beteiligung des BMWK am Laborformat Digitale Identitäten umfasst (Zeitraum: Januar 2022 bis heute) eine Person mit ca. 0,3 VZÄ. Hinzu kommt die punktuelle Be-teiligung von Personen der Begleitforschung „Sichere Digitale Identitäten“, die über das Schaufensterprogramm durch das BMWK finanziert wird. Bundesministerium der Finanzen (BMF): Im BMF sind für das interministerielle Laborformat digitale Identitäten 0,75 VZÄ vor-gesehen und derzeit auch besetzt. Die Kollegen betreuen hauptsächlich die Entwick-lung einer ID-Wallet und einer Smart-eID. Bundesministerium für Digitales und Verkehr (BMDV): Derzeit ist das Bundesministerium für Digitales und Verkehr (BMDV) mit insgesamt 1,25 Personenmonaten am interministeriellen Laborformat GovLabDE Digitale Identi-täten beteiligt. Inhaltlich sind die Mitarbeiterinnen und Mitarbeiter vorrangig mit den Themenschwerpunkten „Regulierung“ sowie „Marketing und Vertrieb“ befasst. Das BMDV plant, die Mitarbeit ab Mitte Dezember 2022 auf 2,0 Personenmonate zu erhöhen.

Schriftliche Frage 2:

Bei wie vielen der OZG-Leistungen mit hohem (substanziellen) Vertrauensniveau ist konkret geplant, für deren digitale Nutzung ausschließlich den elektronischen Perso-nalausweis (nPA) als digitale Identifikationsmöglichkeit zu akzeptieren und bei wie vielen anderen OZG-Leistungen ist geplant, auch eine Smart-eID oder weitere digi-tale Identifikationsmöglichkeiten zu akzeptieren (bitte die fraglichen OZG Leistungen aufschlüsseln nach den 14 Themenfeldern des OZG und jeweils die Anzahl der Leis-tungen angeben, für die nur der nPA geplant ist und davon unterschieden, jeweils die Anzahl der Leistungen mit geplanten anderen Identifikationsmöglichkeiten für diese OZG-Leistungen)?

Antwort des Parlamentarischen Staatssekretärs Johann Saathoff (BMI):

Gemäß § 2 Abs. 3 des E-Government-Gesetzes des Bundes ist jede Bundesbehörde verpflichtet, in Verwaltungsverfahren, in denen sie die Identität einer Person auf Grund einer Rechtsvorschrift festzustellen hat oder aus anderen Gründen eine Identi-fizierung für notwendig erachtet, die eID-Funktion anzubieten. Die meisten E-Govern-ment-Gesetze der Länder sehen ähnliche Bestimmungen vor, wobei diese teilweise nur als Soll-Vorschrift verfasst sind. Die Nutzung der eID-Funktion ist zudem komfor-tabel auch über die Einbindung eines Nutzerkontos möglich, und zwar unabhängig davon, ob das Nutzerkonto des Bundes oder eines Landes, das die eID-Funktion be-reits unterstützt, verwendet wird. Die Smart-eID ist nur eine andere technische Reali-sierung der eID-Funktion – es sind derzeit keine Leistungen des Onlinezugangsge-setzes (OZG) geplant, welche die Nutzung der Smart-eID ausschließen. Entsprechend den Vorgaben der Verordnung (EU) Nr. 910/2014 über elektronische Identifizierung und Vertrauensdienste (eIDAS-Verordnung) ist keine OZG-Leistung geplant, welche ausschließlich die eID-Funktion des Personalausweises akzeptiert. Alle digitalen Verwaltungsleistungen werden auch Identifikationsmittel anderer EU-Mitgliedstaaten akzeptieren, welche auf dem erforderlichen Vertrauensniveau notifi-ziert sind.

Schriftliche Frage 3:

Gab es fachlichen Austausch zwischen Vertreterinnen und Vertretern des Bun-desministeriums des Innern und für Heimat, Bundesministerium für Digita-les und Verkehr, Bundesministerium der Finanzen, Bundesministerium für Wirtschaft und Klimaschutz und des Bundeskanzleramtes (bitte jeweils nach Ressort aufschlüs-seln) mit (wenn ja) genau welchen konkreten Interessensver-treterinnen und Inte-ressenvertretern von Verbänden, Einzelunternehmen, NGOs, und Einzelperso-nen seit Januar 2022 bis jetzt, zu Themen, die die Ent-wicklung digitaler Identitä-ten berühren (diese Themen bitte mindestens nach nPA, IDWallet und Smart-eID aufschlüsseln) und welche Verbändeanhörun-gen gab es dazu?

Antwort des Parlamentarischen Staatssekretärs Johann Saathoff (BMI):

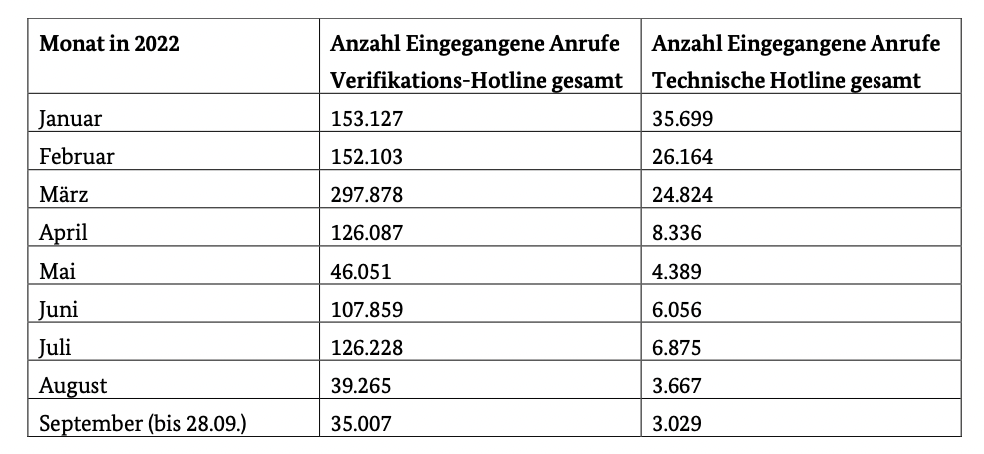

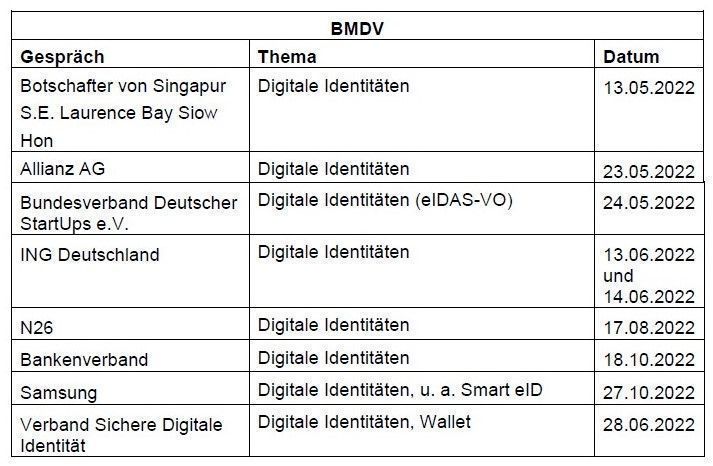

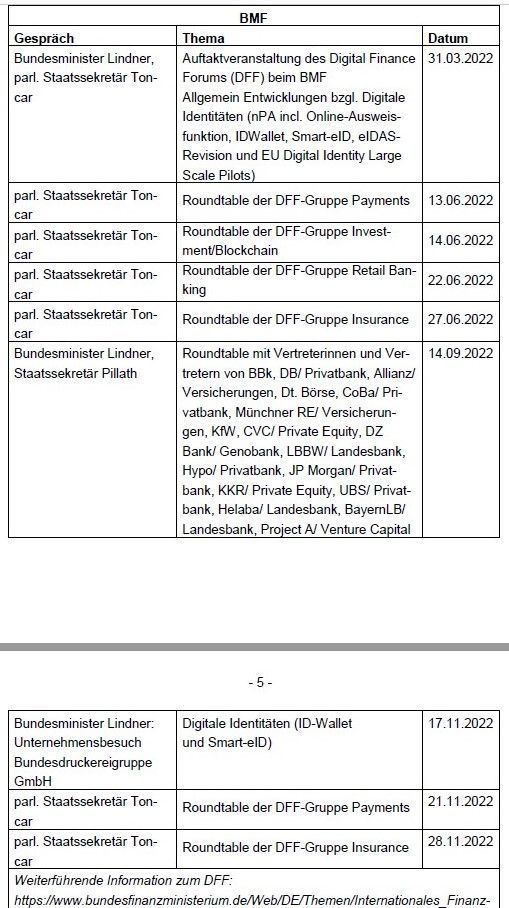

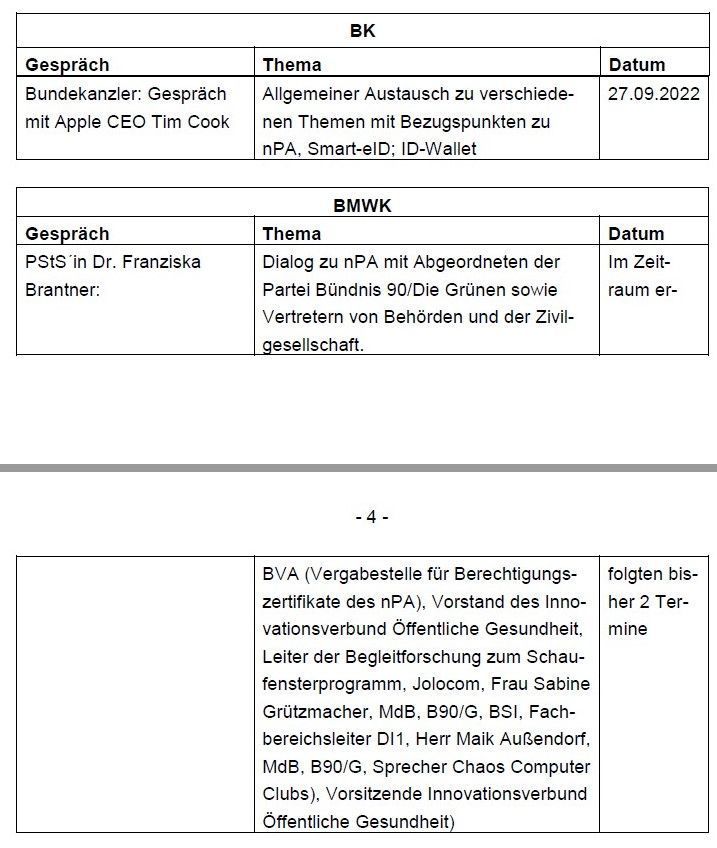

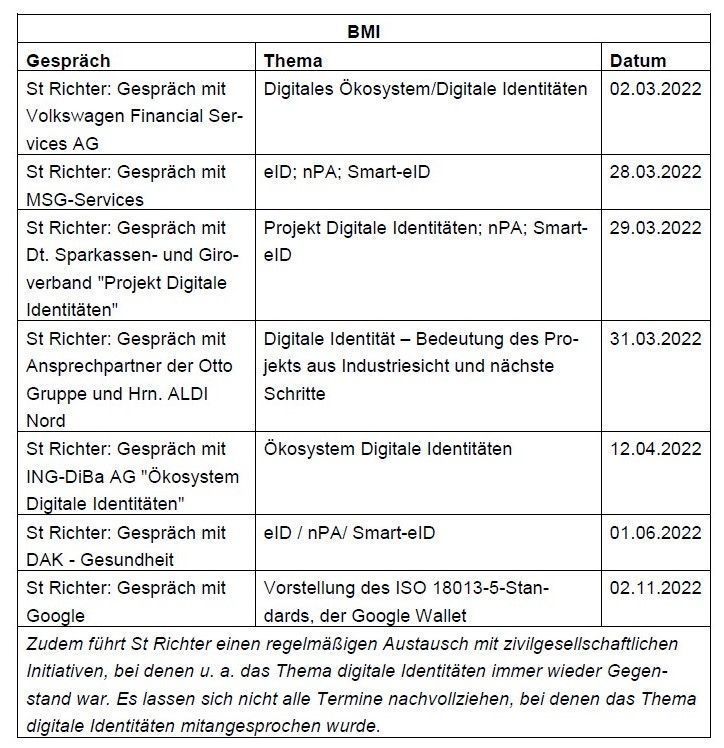

Die Frage wird dahingehend verstanden, dass nach Kontakten der Leitungsebenen der jeweiligen Häuser gefragt ist. Die Aufstellung ist der Tabelle zu entnehmen. Die Leitungsebenen von BK, BMWK, BMDV, BMF und BMI pflegen im Rahmen der Aufgabenwahrnehmung Kontakte mit einer Vielzahl von Akteuren aller gesellschaftli-chen Gruppen. Unter diesen regelmäßigen Austausch fallen Gespräche und auch Kommunikation in anderen Formen (schriftlich, elektronisch, telefonisch). Es ist we-der rechtlich geboten, noch im Sinne einer effizienten und ressourcenschonenden öf-fentlichen Verwaltung leistbar, entsprechende Informationen und Daten (z. B. sämtli-che Veranstaltungen, Sitzungen und Termine nebst Teilnehmerinnen und Teilneh-mern) vollständig zu erfassen oder entsprechende Dokumentationen darüber zu er-stellen oder zu pflegen. Eine Verpflichtung zur Erfassung sämtlicher geführter Ge-spräche oder deren Ergebnisse – einschließlich Telefonate und elektronischer Kom-munikation – besteht nicht und eine solche umfassende Dokumentation wurde insoweit nicht durchgeführt oder vorgehalten. Neben Gesprächen auf Leitungsebene bestehen zusätzlich auf der Arbeitsebene di-verse fachliche Austausche. Verbändeanhörungen sind nicht erfolgt.

Schriftliche Frage 4:

In welchem Rahmen wurden bei der Konzeptionierung der Smart-eID gesellschaftli-che Auswirkungen im Rahmen einer Technikfolgenabschätzung, einer Analyse der ethischen, rechtlichen und sozialen Auswirkungen durch die Bundesregierung oder durch Dritte wie z.B. des BfDI, der Zivilgesellschaft oder der Wissenschaft einbezo-gen (bitte die jeweilige Art der Einbeziehung und Auswertung gesellschaftlicher Aus-wirkungen konkret nennen, einschließlich das Format und/oder die Quelle) und wel-che spezifischen Schlussfolgerungen hat die Bundesregierung für ihr konkretes Han-deln gezogen (hinsichtlich eID Vorhaben) nach den Stellungnahmen der Fiff und des CCC, die am 17.05.2021 im Rahmen der Anhörung „Elektronischer Identitätsnach-weis mit einem mobilen Endgerät“ im Innenauschuss vorgelegt wurden (https://www.ccc.de/system/uploads/314/original/eID_Stellungnahme-cccfiff9.pdf9)?

Antwort des Parlamentarischen Staatssekretärs Johann Saathoff (BMI):

Mit dem Online-Ausweis existiert seit 2010 ein besonders sicheres und datensparsa-mes Mittel für die Online-Identifizierung, das die Souveränität des Individuums über seine hoheitliche Identität besonders schützt. Neben einer technisch sehr sicheren Konzeption und Umsetzung besteht ein besonderer Vorteil im System der Berechti-gungszertifikate, die einerseits bei einem Identifizierungsvorgang auch die Identifizie-rung des Anfragenden gegenüber dem Nutzer sicherstellt und andererseits durch die vorgeschaltete Prüfung durch die Vergabestelle für Berechtigungszertifikate die Zweckmäßigkeit der Datenerhebung erfordert. Durch die Bereitstellung auf dem Personalausweis, dem elektronischen Aufenthaltsti-tel und der Unionsbürgerkarte steht dieses System sehr vielen Menschen offen. Den-noch wird es heute noch zu oft nicht genutzt und stattdessen auf andere Identifizie-rungsmethoden, oft unter Einbeziehung dritter Parteien zurückgegriffen. Es ist daher ein Anliegen der Bundesregierung, die Nutzung des Online-Ausweises weiter zu be-fördern. Mit der Smart-eID besteht zukünftig die freiwillige Möglichkeit, die bisher nur auf den Karten gespeicherte digitale Identität auch auf dem Smartphone zu speichern und damit die Karte zum Online-Ausweisen nicht mehr an das Smartphone halten zu müssen. Dabei wird durch strikte technische Vorgaben ein vergleichbares Sicher-heitsniveau wie bei den Karten erreicht. Für die Identifizierung wird dabei weiterhin die bereits seit 2010 in Betrieb befindliche Infrastruktur des Online-Ausweises genutzt. Die genannte gemeinsame Stellungnahme von Fiff und CCC stellt darauf ab, dass nur teure Smartphones die erforderlichen Voraussetzungen mitbringen und daher Menschen mit geringen finanziellen Möglichkeiten von der Nutzung ausgeschlossen werden. Die Smart-eID ist jedoch nur eine „Komfortfunktion“ für das bestehende Sys-tem und keine neue Identifizierungsmöglichkeit. Daher wird, auch wenn heute noch nicht alle Smartphones die notwendigen Voraussetzungen mitbringen, durch die Smart-eID niemand von der Online-Ausweisfunktion ausgeschlossen. Dezidierte Un-tersuchungen zu den in der Schriftlichen Frage genannten Aspekten wurden auf-grund der relativ geringen Änderung des bestehenden Systems in der Konzeptions-phase der Smart-eID daher nicht vorgenommen. Zudem ist davon auszugehen, dass die erforderlichen Sicherheitselemente zukünftig in Geräten aller Preisklassen vorhanden sein werden. Neben dem steigenden Bedarf an sicherheitsrelevanten Applikationen ist dies vor allem in einer zunehmenden Ver-breitung eingebauter SIM-Karten (eSIM/eUICC) begründet. Hier zeichnet sich ein ähnlicher Weg ab wie bei der kontaktlosen Schnittstelle NFC. Nur durch die Ent-scheidung, den Personalausweis mit dieser Schnittstelle auszustatten, obwohl diese 2010 noch nicht verbreitet war, können heute Smartphones als Lesegerät für das Online-Ausweisen verwendet werden.