Frage: Wie verteilen sich die in Antwort auf meine Schriftliche Frage 6/513 aufgeführten Gesamtkosten der beiden Corona-Warn-App-Hotlines auf fixe Kosten und auf variable Kosten, und wie werden die variablen Kosten kalkuliert? (BT-Drucksache 19/21517)

Antwort der Parlamentarischen Staatssekretärin Sabine Weiss vom 5. August 2020

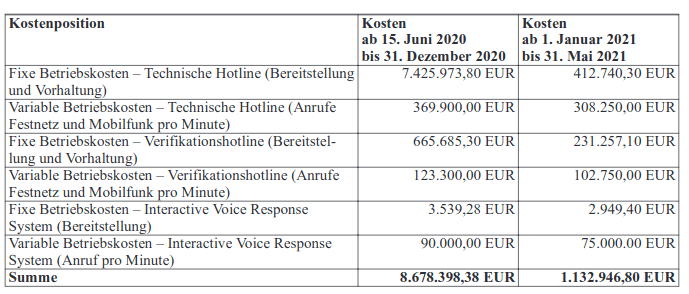

Entsprechend der Antwort auf die Schriftliche Frage 6/513 können für den Betrieb von Hotlines durch T-Systems im Jahr 2020 bis zu 12,1 Mio. Euro und im Jahr 2021 bis Ende Mai bis zu 5,8 Mio. Euro anfallen. Die seinerzeit angegebenen Werte berücksichtigen dabei unter anderem die Möglichkeiten einer unveränderten Vorhaltung der derzeitigen Anrufkapazitäten bei der Hotline bzw. der bedarfsorientierten Ausweitung des Angebotes. Im Hinblick auf die abnehmende Tendenz der Anrufzahlen geht das Bundesministerium für Gesundheit derzeit davon aus, dass die ebenfalls vertraglich vorgezeichnete, bedarfsorientierte Möglichkeit der Absenkung der Kapazitäten der Hotlines umgesetzt werden kann. Vor diesem Hintergrund geht das Bundesministerium für Gesundheit unter Berücksichtigung der daraus resultierenden Kostenfolgen für die Jahre 2020 und 2021 derzeit von folgenden Kosten aus:

Eine Entscheidung über die Anpassung der Kapazitäten wird nach Vorlage der ersten Rechnungen über die Betriebskosten erfolgen.